2023安全与软工顶会-刊中区块链智能合约相关论文

温馨提示:这篇文章已超过369天没有更新,请注意相关的内容是否还可用!

2023安全与软工顶会/刊中区块链智能合约相关论文

-

* 前言

- 软工顶会

-

* ISSTA

- FSE

- ASE

- ICSE

- 软工顶刊

-

* TOSEM

- TSE

- 安全顶会

-

* S&P

- USENIX Security

- CCS

- NDSS

前言

主要整理了2023年四大安全顶会、四大软工顶会和两个软工顶刊中,有关区块链智能合约的相关论文。

搜索方式 是:在 dblp 中该顶会的页面列表直接使用 Ctrl + F 搜索 block 、smart

contract,所以如若名字中没有,可能会有遗漏。

搜集包含有:

软工顶会:ISSTA、FSE、ASE、ICSE

软工顶刊:TOSEM、TSE

安全顶会:S&P、USENIX Security、CCS、NDSS

软工顶会

ISSTA

1、ItyFuzz: Snapshot-Based Fuzzer for Smart Contract.

2、Definition and Detection of Defects in NFT Smart Contracts.

3、iSyn: Semi-automated Smart Contract Synthesis from Legal Financial

Agreements.

4、SmartState: Detecting State-Reverting Vulnerabilities in Smart Contracts via

Fine-Grained State-Dependency Analysis.

5、DeFiTainter: Detecting Price Manipulation Vulnerabilities in DeFi Protocols.

6、Beyond “Protected” and “Private”: An Empirical Security Analysis of Custom

Function Modifiers in Smart Contracts.

7、Automated Generation of Security-Centric Descriptions for Smart Contract

Bytecode.

8、Toward Automated Detecting Unanticipated Price Feed in Smart Contract.

FSE

未出,11.17完会。

ASE

未出,9.15完会。

ICSE

1、Smartmark: Software Watermarking Scheme for Smart Contracts.

2、Turn the Rudder: A Beacon of Reentrancy Detection for Smart Contracts on

Ethereum.

3、BSHUNTER: Detecting and Tracing Defects of Bitcoin Scripts.

4、Demystifying Exploitable Bugs in Smart Contracts.

5、AChecker: Statically Detecting Smart Contract Access Control

Vulnerabilities.

软工顶刊

TOSEM

1、TokenAware: Accurate and Efficient Bookkeeping Recognition for Token Smart

Contracts.

2、Storage State Analysis and Extraction of Ethereum Blockchain Smart

Contracts.

3、Is My Transaction Done Yet? An Empirical Study of Transaction Processing

Times in the Ethereum Blockchain Platform.

4、Pied-Piper: Revealing the Backdoor Threats in Ethereum ERC Token Contracts.

5、Securing the Ethereum from Smart Ponzi Schemes: Identification Using Static

Features.

TSE

1、Large-Scale Empirical Study of Inline Assembly on 7.6 Million Ethereum Smart

Contracts.

2、Code Cloning in Smart Contracts on the Ethereum Platform: An Extended

Replication Study.

3、Towards Saving Blockchain Fees via Secure and Cost-Effective Batching of

Smart-Contract Invocations.

4、Combatting Front-Running in Smart Contracts: Attack Mining, Benchmark

Construction and Vulnerability Detector Evaluation.

5、Demystifying Random Number in Ethereum Smart Contract: Taxonomy,

Vulnerability Identification, and Attack Detection.

安全顶会

S&P

1、Clockwork Finance: Automated Analysis of Economic Security in Smart

Contracts.

2、SoK: Decentralized Finance (DeFi) Attacks.

以下非智能合约,区块链相关:

3、Three Birds with One Stone: Efficient Partitioning Attacks on Interdependent

Cryptocurrency Networks.(加密网络)

4、Bitcoin-Enhanced Proof-of-Stake Security: Possibilities and

Impossibilities.(比特币)

5、Optimistic Fast Confirmation While Tolerating Malicious Majority in

Blockchains.(区块链)

6、Tyr: Finding Consensus Failure Bugs in Blockchain System with Behaviour

Divergent Model.(区块链)

USENIX Security

以下根据会议中归属的不同session划分.

Smart Contracts

1、Your Exploit is Mine: Instantly Synthesizing Counterattack Smart Contract.

2、Smart Learning to Find Dumb Contracts.

3、Confusum Contractum: Confused Deputy Vulnerabilities in Ethereum Smart

Contracts.

4、Panda: Security Analysis of Algorand Smart Contracts.

5、Proxy Hunting: Understanding and Characterizing Proxy-based Upgradeable

Smart Contracts in Blockchains.

Security-Adjacent Worker Perspectives

6、A Mixed-Methods Study of Security Practices of Smart Contract Developers.

Ethereum Security

7、A Large Scale Study of the Ethereum Arbitrage Ecosystem.

8、ACon2: Adaptive Conformal Consensus for Provable Blockchain Oracles.

9、Snapping Snap Sync: Practical Attacks on Go Ethereum Synchronising Nodes.

10、Token Spammers, Rug Pulls, and Sniper Bots: An Analysis of the Ecosystem of

Tokens in Ethereum and in the Binance Smart Chain (BNB).

11、Automated Inference on Financial Security of Ethereum Smart Contracts.

It’s All Fun and Games Until…

12、The Blockchain Imitation Game.

Decentralized Finance

13、Anatomy of a High-Profile Data Breach: Dissecting the Aftermath of a

Crypto-Wallet Case.

14、Glimpse: On-Demand PoW Light Client with Constant-Size Storage for DeFi.

15、Mixed Signals: Analyzing Ground-Truth Data on the Users and Economics of a

Bitcoin Mixing Service.

16、Is Your Wallet Snitching On You? An Analysis on the Privacy Implications of

Web3.

CCS

未出,11.30完会。

NDSS

1、Smarter Contracts: Detecting Vulnerabilities in Smart Contracts with Deep

Transfer Learning.

2、POSE: Practical Off-chain Smart Contract Execution.

以下非智能合约,区块链相关:

3、On the Anonymity of Peer-To-Peer Network Anonymity Schemes Used by

Cryptocurrencies.(加密网络)

4、LOKI: State-Aware Fuzzing Framework for the Implementation of Blockchain

Consensus Protocols.(区块链 共识)

5、Partitioning Ethereum without Eclipsing It.(以太坊分区攻击)

6、Real Threshold ECDSA.(签名算法)

7、Cryptographic Oracle-based Conditional Payments.(支付场景)

8、BlockScope: Detecting and Investigating Propagated Vulnerabilities in Forked

Blockchain Projects.(区块链漏洞)

9、Breaking and Fixing Virtual Channels: Domino Attack and Donner.(虚拟通道)

10、He-HTLC: Revisiting Incentives in HTLC.(哈希时间锁定合约)

11、Double and Nothing: Understanding and Detecting Cryptocurrency Giveaway

Scams.(Giveaway scams)

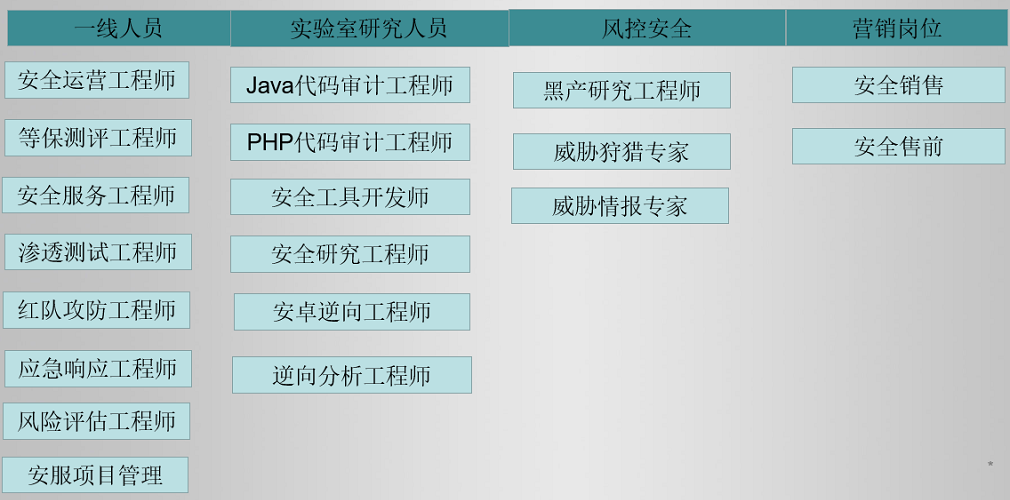

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

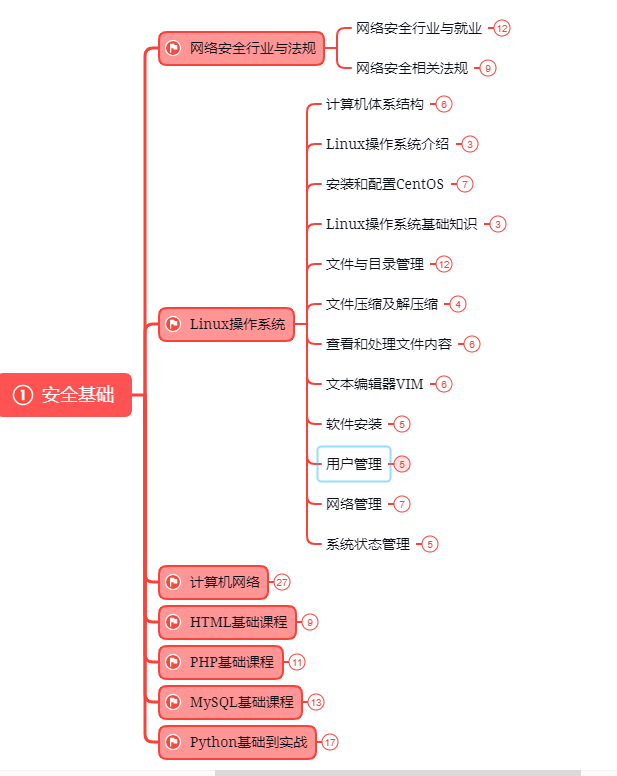

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

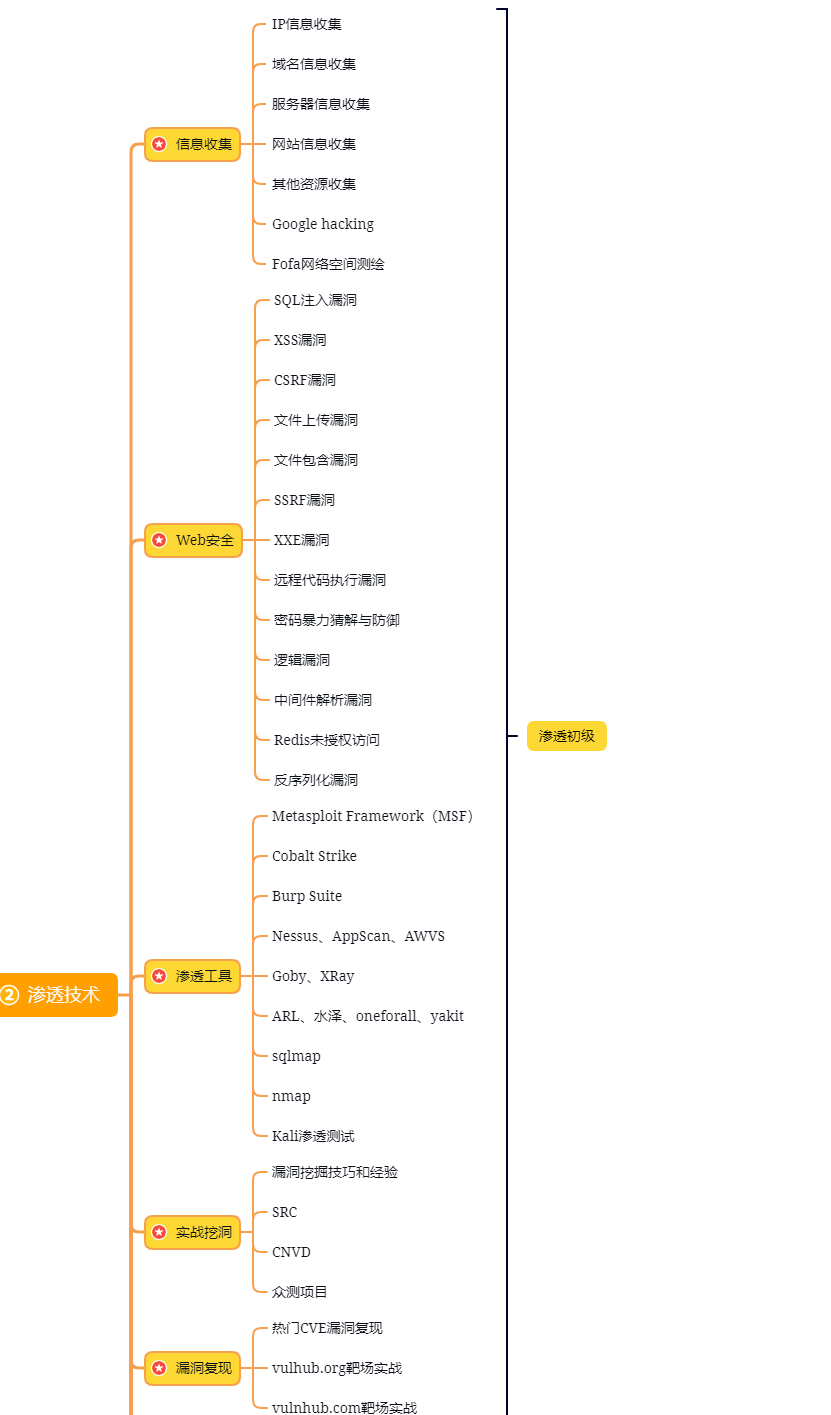

第三阶段:进阶

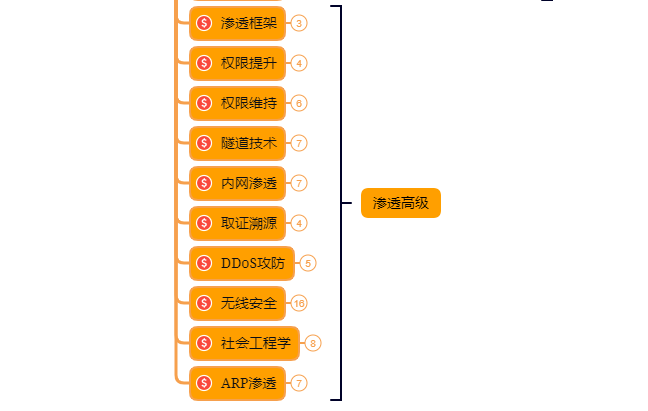

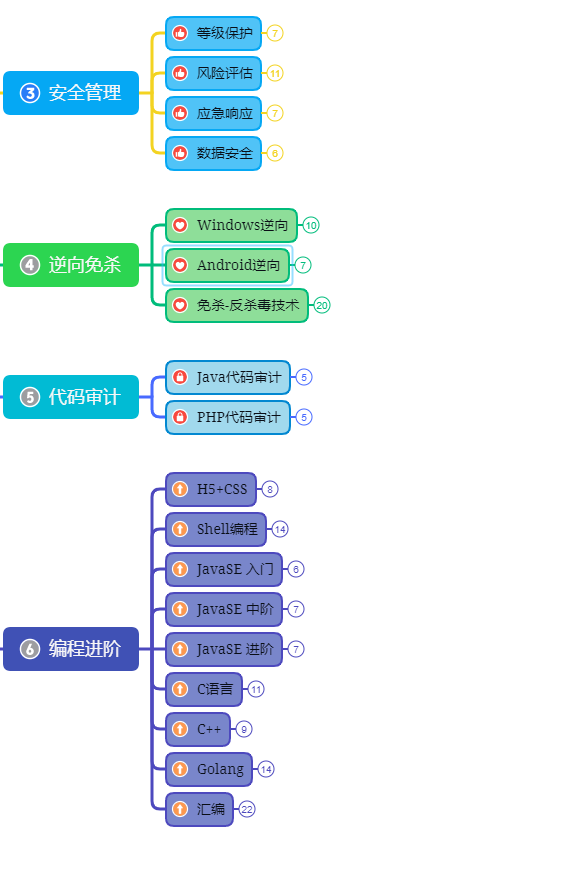

已经入门并且找到工作之后又该怎么进阶?详情看下图

给新手小白的入门建议:

新手入门学习最好还是从视频入手进行学习,视频的浅显易懂相比起晦涩的文字而言更容易吸收,这里我给大家准备了一套网络安全从入门到精通的视频学习资料包免费领取哦!

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!